ROZWOJOWY, SKALOWALNY PROGRAM KONTROLI DOSTĘPU CHRONOS KD

Program Chronos KD

Control System FMN oferuje autorski program Chronos CS, który jest najlepszym w swojej klasie rozwiązaniem w zakresie KD, RCP i uwierzytelniania. Ten zaufany program pozwala organizacji skutecznie reagować na stale zmieniające się zagrożenia, a nawet je wyprzedzać.

Gdy wyższy poziom bezpieczeństwa i prywatności jest najważniejszy, wówczas nasze nowoczesne, zintegrowane programy zapewnią zaufany dostęp. Zarówno do budynków, stref czasowych, bram, lokali, jak i poufnych danych i sieci, a także do zasobów o znaczeniu krytycznym i wysokiej wartości.

Chronos KD to program do kompleksowego i scentralizowanego zarządzania systemem kontroli dostępu, uwzględniający szeroką gamę nowoczesnych metod identyfikacji i weryfikacji tożsamości. Oprogramowanie jest przeznaczone do współpracy z urządzeniami oferowanymi przez CS FMN, HID Global, Synel i innymi wskazanymi w szczegółowej ofercie indywidualnej.

Zalety programu Chronos KD

-

Program Chronos działa w architekturze sieciowej, klient/serwer, co umożliwia dostęp do aplikacji z różnych stanowisk roboczych.

-

Ponadto program podzielony został na szereg funkcyjnych modułów, pozwalających na ogólne dostosowanie do potrzeb, wygodne oraz ekonomiczne korzystanie z wybranej części całości.

-

Z kolei skalowalność programu umożliwia dopasowanie aplikacji w szczegółach do potrzeb firmy, a także umożliwia jej rozszerzenie w dowolnym czasie, o kolejne funkcje.

-

Dodatkowo aplikacja jest zaprojektowana z myślą i pod kątem współpracy z obcymi systemami kd, jeśli takie już funkcjonują w przedsiębiorstwie. Oraz do integracji z programami innymi, takimi jak: zarządzanie personelem, programy kadrowo-księgowe, ERP.

-

Zatem, architektura Chronos KD zakłada istnienie bazy danych, która gromadzi i przetwarza informacje oraz stacji klienckich z interfejsem do obsługi.

Funkcjonalność Chronos KD

- Program posiada dwie wersje: desktopową i sieciową.

- Dostęp do programu Chronos KD w wersji sieciowej jest limitowany w zależności od uprawnień operatora. Dodatkowo, do zabezpieczenia programu użytkownik może używać klucz sprzętowy HASP, w tym każde ze stanowisk indywidualnie.

- Identyfikacja osoby odbywa się na podstawie karty zbliżeniowej lub biometrycznie, z zaufanym uwierzytelnieniem. Dodatkowo część urządzeń posiada klawiaturę numeryczną, która umożliwia wprowadzenie numeru PIN.

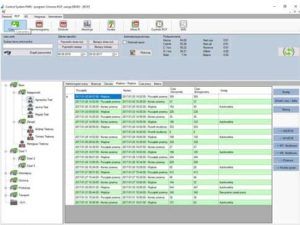

- Ponadto program ma ładną i czytelną wizualizację graficzną. Dane uzyskiwane na podstawie transakcji z urządzeń programu kontroli dostępu Chronos mogą być prezentowane na ekranie w formie graficznej oraz drukowane w postaci zestawień, podobnie jak i podsumowań. Jak również eksportowane do wielu plików: TXT, CSV, XML.

- Oczywiście program posiada szeroką gamę raportów standardowych oraz możliwość tworzenia własnych, indywidualnych raportów.

- Dodatkowo, każdy z wbudowanych raportów ma zestaw warunków i filtrów oraz interfejs generatora raportów niestandardowych.

- Natomiast językiem stosowanym do budowania raportów na podstawie bazy danych jest SQL (Structured Query Language).

- Ponadto program współpracuje z wieloma czytnikami zbliżeniowymi lub biometrycznymi, jedno lub wielosystemowymi, których szeroki wybór znajdziesz w bloku Czytniki.

- W wersji WEB program można obsługiwać zdalnie, poprzez laptop, smartfon, tablet i in.

Pełny, bogaty program Chronos CS posiada dwa zasadnicze moduły: Chronos KD i Chronos RCP. Oba moduły są kompatybilne, współpracują z tymi samymi urządzeniami, mogą pracować wspólnie lub osobno.